Todos sabemos muito bem que em mais de uma ocasião falamos sobre os perigos de instalar aplicativos manualmente quando não sabemos sua origem. No entanto, recentemente, uma empresa de segurança descobriu uma falha através da qual qualquer pessoa pode injetar malware em aplicativos Android sem alterar as assinaturas.

exposição

Hackers podem injetar malware em aplicativos Android sem alterar as assinaturas

Em mais de uma ocasião, falamos sobre os perigos de instalar aplicativos manualmente quando não sabemos sua origem. A GuardSquare, empresa dedicada à segurança digital, divulgou um relatório explicando uma nova vulnerabilidade chamada Janus que permite infectar aplicativos de maneira muito sutil.

Quando atualizamos um aplicativo, o Android verifica com um processo comparando a assinatura anterior com a nova. Se corresponder, a nova versão será instalada. A Janus evita essa etapa de segurança e possibilita a incorporação de código malicioso sem que percebamos. No entanto, podemos ficar bastante calmos simplesmente por causa de seu escopo limitado.

Um fracasso com pernas muito curtas

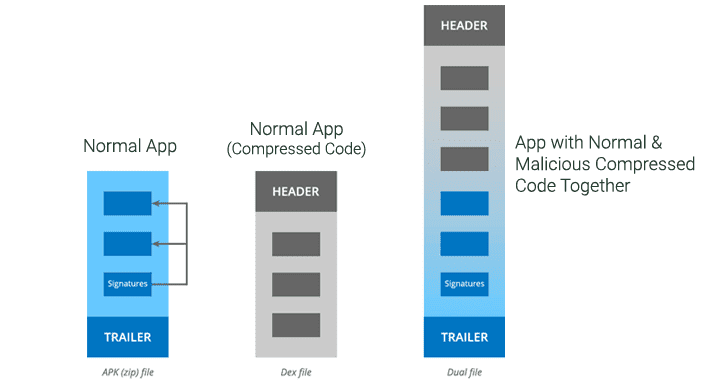

No Android, um aplicativo consiste em um arquivo APK, que às vezes baixamos simplesmente para instalar um aplicativo manualmente, que é basicamente um documento compactado com bits aleatórios no início e depois contém todos os arquivos e dados do aplicativo. Por outro lado, temos um arquivo DEX, que atua como eixo e é independente da verificação da assinatura para que você possa modificar e adicionar conteúdo.

Portanto, pode ser instalado sem que percebamos um aplicativo idêntico ao que estávamos usando antes de atualizá-lo, mas com alguma função maliciosa que não é visível a olho nu. Essa vulnerabilidade foi enviada ao Google pelo GuardSquare no verão e revisada em novembro, publicando o aviso no boletim de segurança do Android de dezembro.

Temos que nos preocupar com esse malware?

Não muito, seu alcance é muito limitado e tem que haver circunstâncias muito específicas para sermos infectados. Em primeiro lugar: se tivermos um celular com Android 7.0 Nougat e baixarmos apenas aplicativos do Google Play, não precisamos nos preocupar com isso.

Por muito tempo, o gigante da tecnologia Google usou o esquema de assinatura v2 que impede o Janus de funcionar, então qualquer Android que baixe aplicativos da loja de aplicativos do Google Play ou tenha um celular moderadamente atualizado pode continuar usando os aplicativos como até agora . Embora saibamos sobre essa decisão agora, podemos ver que há pouco com o que se preocupar.

Se temos um celular com Marshmallow e usamos aplicativos antigos que usam o esquema de assinatura v1 para verificar as assinaturas. Estamos falando de aplicativos que não são atualizados há muito tempo ou foram abandonados por seus criadores. Se você suspeitar que possui um aplicativo desse estilo, tenha cuidado, mas é muito improvável que ele o toque.

O que acontece com as páginas onde podemos baixar APKs como APK Mirror?

O que verificar se eles tomaram medidas para corrigir essa vulnerabilidade. No caso concreto do APK Mirror, eles revisaram todo o conteúdo exaustivamente e Artem, seu fundador, garante que tudo está em ordem e originalmente eles não tinham nenhum aplicativo com esquema de assinatura v1.

Então, o que você acha dessa vulnerabilidade? Basta compartilhar todas as suas opiniões e pensamentos na seção de comentários abaixo.

0 Comments